บริษัท FireEye, Inc. (NASDAQ: FEYE) และ Singapore Telecommunications Limited (Singtel) ได้เปิดเผยรายงานฉบับใหม่ในเรื่องการโจมตีทางไซเบอร์ขั้นสูงกับองค์กรต่างๆ ในภูมิภาคเอเชียตะวันออกเฉียงใต้ จากการสังเกตการณ์องค์กรต่างๆ ในช่วงครึ่งปีแรก พบว่าองค์กรในภูมิภาคต้องเผชิญความเสี่ยงในกาาตกเป็นเป้าหมายของการโจมตีทางไซเบอร์สูงขึ้นถึง 45 เปอร์เซ็นต์ ซึ่งมากกว่าค่าเฉลี่ยทั่วโลกที่มีความเสี่ยงสูงขึ้นเพียง 7 เปอร์เซ็นต์

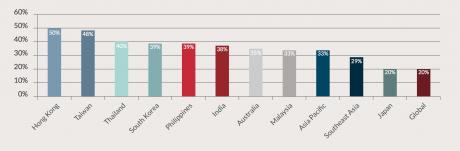

Chart: Percentage of FireEye customers observed to have been affected by targeted malware (January - June 2015)

โดย 29 เปอร์เซ็นต์ขององค์กรที่ถูกสังเกตการณ์นั้นตกเป็นเป้าหมายจากการโจมตีไซเบอร์ขั้นสูง โดยเฉพาะองค์กรในประเทศไทยและฟิลิปปินส์ที่ได้รับผลกระทบอย่างหนัก คิดเป็น 40 เปอร์เซ็นต์ และ 39 เปอร์เซ็นต์ขององค์กรที่ได้รับการเฝ้าสังเกตการณ์นั้นถูกโจมตีแล้ว ตามลำดับ

มีมากกว่าหนึ่งในสามของมัลแวร์ที่ตรวจจับได้ที่มีความเกี่ยวข้องกับกลุ่มภัยคุกคามถาวรขั้นสูง (APT) ที่เกิดขึ้นเพื่อโจมตีอุตสาหกรรมด้านความบันเทิง สื่อและการบริการโดยเฉพาะ โดยจุดประสงค์ของการโจมตีคือการเข้าถึงข้อมูลของข่าวต่างๆก่อนที่จะมีการเผยแพร่ และ ข้อมูลของแหล่งที่มาของข่าวเหล่านั้นได้

FireEye ได้ทำเฝ้าการสังเกตกลุ่มภัยคุกคามขั้นสูงอย่างน้อย 13 กลุ่ม ที่มีเป้าหมายการโจมตีอยู่ที่องค์กรภาครัฐในระดับชาติ และ มีกลุ่มผู้โจมตีอย่างน้อยอีก 4 กลุ่มที่มีเป้าหมายของภาครัฐบาลในระดับภูมิภาคหรือรัฐ ทั่วโลก

Eric Hoh ประธาน FireEye ประจำภูมิภาคเอเชียแปซิฟิกและญี่ปุ่นได้ให้ข้อมูลว่า "การจารกรรมไม่ได้เป็นสิ่งใหม่ แต่มีการใช้การโจมตีทางออนไลน์มากขึ้น และภูมิภาคเอเชียตะวันออกเฉียงใต้นี้ก็เป็นจุดที่น่าสนใจ" และ "ข้อมูลทางการเมืองในภูมิภาคนั้นเป็นปัจจัยหลักในการขับเคลื่อนการโจมตีทางไซเบอร์ และเนื่องจากเอเชียตะวันออกเฉียงใต้กำลังจะเป็นผู้เล่นทางเศรษฐกิจขนาดใหญ่ในเวทีโลก รวมไปถึงความตึงเครียดที่เกิดขึ้นในทะเลจีนใต้ ดังนั้นองค์กรต่างๆในภูมิภาคควรจะเตรียมตัวสำหรับการตกเป็นเป้าหมายของการโจมตีเหล่านี้"

William Woo กรรมการผู้จัดการฝ่ายข้อมูลองค์กรและการจัดการบริการของ Singtel กล่าวว่า "รายงานได้เน้นให้เห็นถึงความถี่และความซับซ้อนของการโจมตีไซเบอร์ที่มีต่ออุตสาหกรรมทุกประเภทและผู้ประกอบการต่างๆ ในภูมิภาค ด้วยการที่ผู้ประกอบการในภูมิภาคต้องเผชิญกับความเสื่ยงจากการโจมตีที่สูงกว่าค่าเฉลี่ยทั่วโลก พวกเขาจำเป็นต้องเพิ่มพลังในการปัองกันการโจมตีเหล่านี้อย่างเร่งด่วน ขณะที่โดยทั่วไปนั้น การโจมตี APT จะถูกตรวจพบภายใน 205 วันนับจากวันที่ถูกโจมตี ผู้ประกอบการจึงจำเป็นต้องมีการใช้งานมาตรการเชิงรุก เช่น งานบริการจัดการป้องกันไซเบอร์ของ Singtel ที่จะช่วยปกป้องทรัพย์สิน ลูกค้าและชื่อเสียงของพวกเขาไว้ได้"

องค์ความรู้และข้อมูลเชิงลึกเกี่ยวกับการโจมตี หรือ Threat Intelligence นั้นเป็นเครื่องมือที่สำคัญสำหรับองค์กรที่ต้องการที่จะนำหน้าผู้โจมตี โดยรายงานจะมีข้อมูลเชิงลึกของการพัฒนาด้านภัยคุกคามไซเบอร์ในเอเชียตะวันออกเฉียงใต้ เช่นกลุ่มผู้โจมตีที่ตั้งเป้าหมายไปยังองค์กรที่มีชื่อเสียงในการรวบรวมข่าวทางการเมืองและเศรษฐกิจ, การค้นพบการจารกรรมไซเบอร์ และเทคนิคที่ถูกพัฒนาเพื่อใช้ในการหลบเลี่ยงการตรวจสอบ

ธนาคารที่รัฐเป็นเจ้าของได้ตกเป็นเป้าหมายของการโจมตี

FireEye ได้ตรวจพบการทำงานของมัลแวร์จากธนาคารของรัฐในเอเชียตะวันออกเฉียงใต้ โดยฝ่ายข่าวกรองด้านภัยคุกความของ FireEye เชื่อว่าเป็นมัลแวร์ที่มีชื่อว่า CANNONFODDER ซึ่งถูกใช้งานโดยกลุ่มภัยคุกคามไซเบอร์ในภูมิภาคในการเก็บรวบรวมข่าวกรองทางการเมืองและเศรษฐกิจ โดยในช่วงปลายปี 2557 FireEye ได้ตรวจพบการทำงานของมัลแวร์ชนิดนี้จากบริษัทการสื่อสารโทรคมนาคมในอาเซียน และในช่วงกลางปี 2557 ทาง FireEye ได้ตรวจพบว่ามีการส่งอีเมล์ฟิชชิ่งที่แนบไฟล์อันตรายไปยังพนักงานของหน่วยงานภาครัฐในเอเซียน

ตรวจพบแคมเปญการจารกรรมไซเบอร์ที่ยาวนานร่วมทศวรรษ

ในเดือนเมษายน 2558 FireEye ได้ออกรายงานเกี่ยวกับกลุ่มภัยคุกคามถาวรขั้นสูง ที่เรียกว่า APT30 ซึ่งดำเนินการจารกรรมไซเบอร์กับภาคธุรกิจ รัฐบาลและนักข่าวในภูมิภาคเอเชียตะวันออกเฉียงใต้มาเป็นเวลานับสิบปี โดยมีการใช้งานมัลแวร์ที่เรียกว่า Lecna ซึ่งนับได้เป็น 7 เปอร์เซ็นต์ของการตรวจพบมัลแวร์ทั้งหมดของลูกค้า FireEye ในเอเชียตะวันออกเฉียงใต้ในช่วงครึ่งแรกของปี 2558

กลุ่มลึกลับมีเป้าหมายที่ภาครัฐของเอเชียตะวันออกเฉียงใต้

FireEye ได้ทำการติดตามกิจกรรมที่เกี่ยวข้องกับกลุ่มที่มีเอกลักษณ์เฉพาะตัวอย่างต่อเนื่อง โดยมีการค้นพบครั้งแรกในปี 2556 ในชื่อของ APT.NineBlog และหนึ่งในเป้าหมายของกลุ่มโจมตีกลุ่มนี้ในปี 2558 คือรัฐบาลในเอเชียตะวันออกเฉียงใต้ โดยพิจารณาตามข้อมูลบางส่วนของเอกสารที่ถูกใช้ในการโจมตี โดยมัลแวร์ที่ผู้โจมตีกลุ่มนี้ใช้มักจะใช้การสื่อสารที่มีการเข้ารหัส SSL เพื่อที่จะหลบเลี่ยงการตรวจจับ และมัลแวร์ยังพยายามที่จะตรวจสอบสถานะของการใช้งานโปรแกรมวิเคราะห์มัลแวร์และจะหยุดทำงานถ้ามีการตรวจพบว่ามีการติดตั้งอยู่บนเครื่องเป้าหมาย

ดูรายงานฉบับเต็ม : http://www2.fireeye.com/rs/848-DID-242/images/rpt-southeast-asia-fall-2015.pdf